2012年11月15日

干し草の中から針を探す – Astraea のご紹介

オフィス内のとある場所に、厳重に防護された小さな大きな黒い本がある。その本には公式発表に使う、最新の Kaspersky Lab に関する正確な情報が載っている。従業員数やオフィスの場所と数、売上高などの、たくさんのデータだ。この本の中でいちばんよく使われるのは、1 日に検知される新たな悪意のあるプログラム、またの名をマルウェアの数だ。その増え方があまりに凄まじいので、これほどよく知れ渡るのだと思う。私自身でさえ、その勢いには驚かされる。1 年前には 1日あたり 70,000 ものマルウェアが、2012 年の 5 月には 125,000 になり、そして現在は 200,000 に達している!

適当なことを言ってからかっているのではない。我々は毎日毎日、これほど多くの悪意のあるプログラムを検知し、分析し、そしてプロテクション技術を開発しているのだ!

一体どのようにやっているのだろう?

簡単にいうと、我々のエキスパートのノウハウと、そのノウハウから生み出された技術に支えられている。それら技術については、このブログで紹介してきたことだけで大きな黒い本がもうひとつ編纂できるかもしれないほどだ。我々の技術を公開することについては、サイバースペースの悪い連中にも読まれてしまうのではないかと心配する人がいるかもしれない。それは少し心配だ。しかしそれよりも、ユーザーに我々のプロテクション技術の有効性や、サイバースペースのならず者たちの目的や手口について、もっと理解してもらうことの方が大切だ。

さて、今日はこのテクノロジー蔵書にひとつ非常に重要な追加をするとしよう。それは Astraea という技術だ。これは Kaspersky Security Network クラウドシステム(ビデオ、詳細)の鍵となるエレメントで、保護されているコンピューターからの通知を自動的に解析して、今までに知られていない脅威を見つけ出そうとするものだ。実際にはこの他にもたくさんの付加機能があり、今では我々のセキュリティアナリストたちは、それらの機能なしで仕事をすることなど想像もできない。そこで、いつものようにひとつずつ紹介していくことにしよう。

まず、例の大きな黒い本に記された統計の数値だが、6000 万(以上)というものがある。これは今日 Kaspersky Security Network(KSN)を利用した人の数だ。ここでいう利用とは、疑わしいファイル、Web サイト、OS のシステムイベント、検知などに関するクラウドの情報を「インターネット上の疫学的環境」という名目のもとに継続的に交換する、という意味だ。

ご想像のとおり、このように膨大な KSN のデータフローを手作業で迅速に分析することは、現実には不可能だ。まるで、干し草の山の中から一本の針を探し出すようなものだ。しかしながら、同時に、その貴重な針はそこに存在するので探し出す価値があるし、そのタスクを達成できるかどうかはソフトウェア技術の優秀さの問題だろう。

適切なアプローチでこのフローを処理すれば、ことわざの上をいく一石三鳥が可能なことがわかった。獲物の鳥は次の 3 つだ。(1)迅速で、最小限の労力による効果的なマルウェアの検知。(2)ウイルス作成者たちの最近の傾向を正確に知るために役立つ統計的なデータベースの作成。(3)誤検知を最小限に保ちつつ、自動的に対処法をリリースできる継続的に改良可能な自動エキスパートシステムの作成。

これで、おわかりだろう! Astraea の基本原理は、ある求められたデータを、膨大なデータから探し出すための処理システム、すなわちビッグデータの処理であり、干し草の山の中から針を自動検索することだ。

そして、もううんざりかもしれないが、まだ数字がある!1 億 5000 万以上の KSN の通知が Astraea を経由し、そのうち 1000 万のファイルと Web サイトのオブジェクトが評価(レーティング)されている!

どのような仕組みなのだろうか?

まず初めに、クラウドソーシングの手法を利用して、KSN 参加者から疑いのあるファイルとサイトに関する通知を受ける。すべてのイベントは自動的に分析され、有用性と危険性ふたつの観点からランク付けされる。危険性のレベルを計算する重みづけのデータベースは動的に変更され、KSNの通知とエキスパートシステム相互間で常にフィードバックが行われる。今日の重みづけリストには、数百の基準がある。このリストは、アナリストの手で定期的に調整され、再調整されて、さらに更新される。結局のところ、重みづけリストは優秀なセキュリティアナリストひとりひとりの知識の結晶であり、この優先順位に従えば高い確率でマルウェアが検知できる。

最後に、算出された評価を KSN に返す。カスペルスキー製品の全ユーザーが、KSN からファイルなどの評価を参照できるようになる。このようにして、ユーザーの通知からその情報の利用までの一連の流れが終結する。そして、統計の基盤が大きいほど、マルウェアを発見したり、新種の流行を抑えたりすることができる確率が高くなる。

ユーザーのコンピューター上でのマルウェアの動作に関する統計データがあるおかげで、Astraea はマルウェアの特徴を知り尽くしている。たとえば、電子署名がなかったり、自動起動したり、ある種のパッカーを使用するなどだ。だから、マルウェアの特徴を持つ新しいファイルを示唆する通知を受け取り始めると、そのファイルの「保証書」の評価を、情報が増えるに従って下げていく。そして、評価が臨界閾値に達すると完全に悪意があるとみなして、必要なシグネチャを作成して KSN 経由でユーザーに転送する。この流れはすべて自動処理だ!

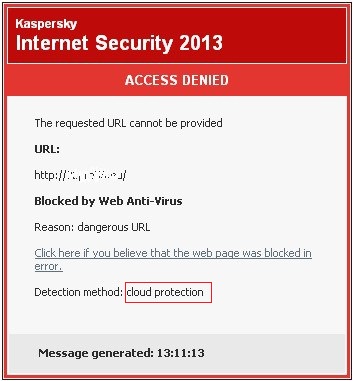

同様に、悪意のあるサイトについても積極的に探し出す。以前に問題ないかのようにふるまっていたが悪意のあるものだと突き止められたホストやサイトに似ていれば、検知する。ここでもたくさんの基準があり、たとえば、所有者のメールアドレスや名前と符号することや、オブジェクトの登録日、ホストに信頼できないファイルが存在することなどだ。

重要なのは、このシステムはファイルやサイトの評価を算出するだけでなく、データを相互に関連させて、より的確な判定を下すことだ。だから、以前にマルウェアを配信した記録のあるサイトからダウンロードされたファイルが、「クリーンな」サイトからダウンロードされたファイルよりも低い評価になるのは理にかなっている。

AstraeaはKSN とのやりとりの履歴全体を保存しており、いざ流行が発生した時には感染源を突き止め、流行の拡大を時間別、国などの地域別に追跡して対応に役立てている。さらに、これらのデータを次のことにも利用できる。(1)国、ホスト、ファイル、マルウェアファミリーなど、どんなレベルのカスタマイズでも可能な、それぞれの「トップ」に関する具体的なレポートの作成とトレンド分析(相互参照レポート付き)。(2)産業ごとの攻撃様相について、今後のサイバー犯罪活動の進展を予測。(3)ふるまいや攻撃プラットフォームの情報から特定脅威の拡大速度を予測。

まだ他にもある。

Astraea はプロアクティブな検知システムでもある。つまり、既知の脅威だけでなく、まだウイルス作成者の構想段階にある、計画中の脅威も検知することができるのだ!すでに存在するマルウェアの動作に関する知識を集めたデータベースを分析することで、ふるまいのひな型をつくり出し、KSN にもその情報を提供している。新しい脅威への反応時間は現在 40 秒だが、プロアクティブなアプローチによりゼロにできると考えている!

その他に Astraea が得意とするのは、誤検知を最小限に抑えることだ。

このシステムの特徴は、巨大な統計データと磨き上げられた数学的モデルを駆使して、その両軸によって誤検知数を最低限に抑えられることだ。2010 年に Astraea が実戦配備されてから、少しでもスペシャリストの記憶に残るような甚大な事態は一度も起こっていない。

その一方、人為的要因を制御する仕組みがシステムに備えられていて、セキュリティアナリストがブラックリストやホワイトリストに新たなエントリを追加する時は、その都度自動的にチェックされる。

簡単な例を 2 つ挙げよう。

1 つ目。ファイル「ABC」はクリーンなファイルのリスト(ホワイトリスト)にあるにもかかわらず、製品がそのファイルの中にトロイの木馬を発見したという通知を突然 Astraea が受けた。Astraea はシグネチャが間違っていることを発見し、誤検知のフラグを立てて、テストと検知の修正の処理を開始した。

2 つ目。忙しさのあまりか焦っていた(あるいは二日酔いだった)セキュリティアナリストが、ファイル「XYZ」をブラックリストに追加した。しかし、そのファイルは既にホワイトリストに載っていた。システムは、アナリストに少し焦りすぎて(あるいは昨晩飲みすぎて)いるかもしれないと言って、矛盾が解消するまで追加を許可しなかった。

実際には、Astraea のシステム全体は常に拡大進歩しているので、このような例はあまりにも多くてここでは紹介しきれない。

我々が Astraea でやっているのは、積極的に広く、深く「掘り下げる」ことだ。データ解析の数学モデルを現代的にアレンジし、新しい基準を追加して今ある基準を再評価し、新しいテクノロジーを駆使して、脅威検知の速度と質を高める。そして、システムにその成果をのせて、複合的な相互関係を確立する。我々の計画は、大体いつも野心的で広範囲に及ぶが、それはとても良いことだろう。我々のパテントトロール主義はピークにあるから、ここでご紹介したおいしい果実も着々と特許申請している。すでに特許を取得しているものには、誤検知の最小化、ウイルス流行への警告、未知の脅威検知などがある。